Imagine a cena: você chega para um dia comum de trabalho, abre o terminal para verificar os backups e percebe algo estranho. Os arquivos do banco de dados não abrem. Ao listar o diretório, todos os nomes de arquivos foram alterados e agora terminam com uma extensão bizarra. No centro da pasta, um único arquivo de texto diz: "Seus dados foram criptografados. Pague 2 Bitcoins para receber a chave de acesso."

Nesse exato milissegundo, o seu sangue gela. Você acabou de se tornar o protagonista de um ataque de Ransomware.

Diferente dos vírus antigos que apenas travavam o computador ou exibiam propagandas, o ransomware é uma arma de extorsão digital. Ele não destrói seus dados; ele os torna ilegais dentro da sua própria casa. Para quem trabalha com infraestrutura Linux, esse é o "chefe de fase" final dos problemas de segurança.

Mas como um sistema tão robusto quanto o Linux pode ser sequestrado? E quais são os outros ataques que silenciosamente tentam derrubar os muros da sua rede todos os dias? Neste artigo, vamos entender como os criminosos operam e, mais importante, como você pode transformar o seu servidor em um alvo impossível de ser atingido.

O que é Ransomware: A Anatomia do Sequestro

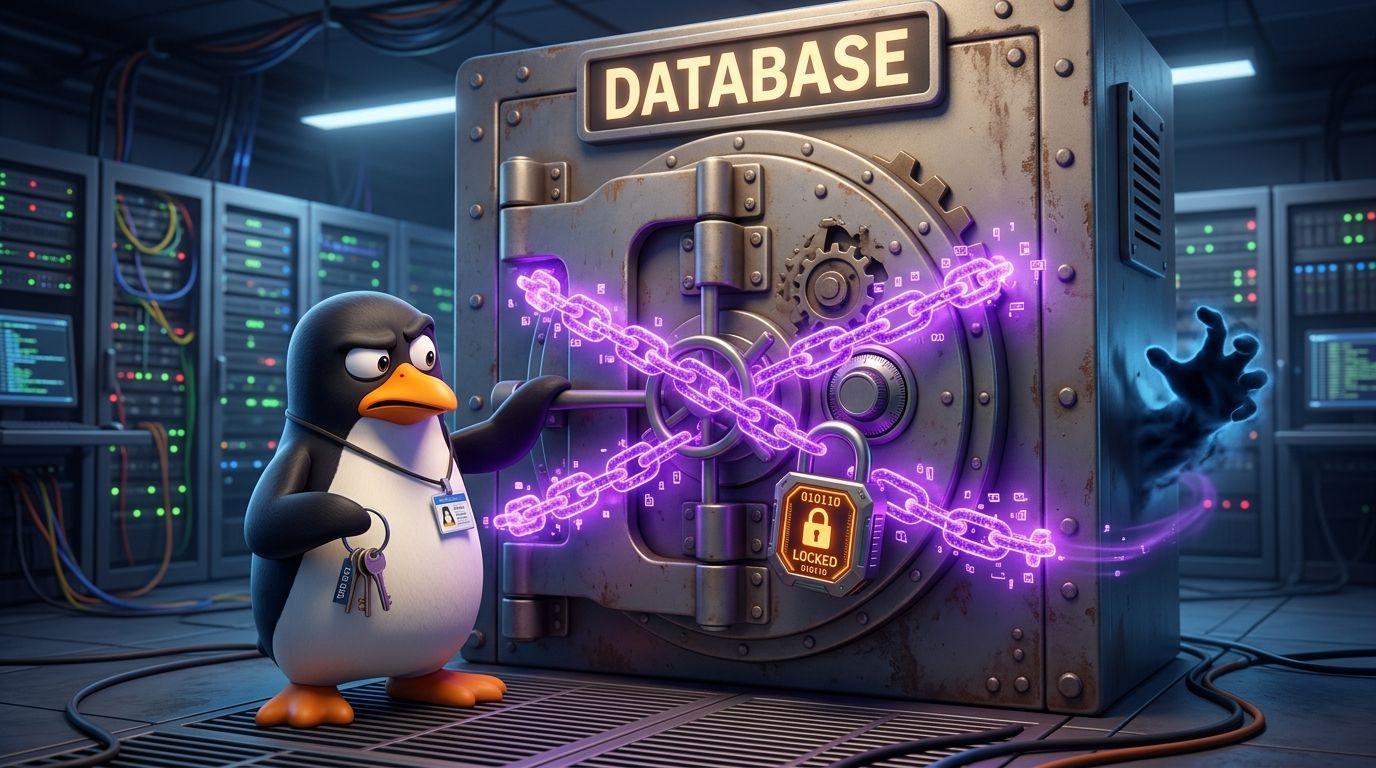

O sequestro digital: Uma fechadura que você não consegue abrir.

Para entender o ransomware, esqueça a ideia de um vírus que "apaga" tudo. O objetivo do criminoso não é destruir seus dados, mas sim controlar o acesso a eles.

Imagine que o seu servidor é um cofre blindado. O invasor não tenta arrombar o cofre (o que seria barulhento e difícil); em vez disso, ele consegue entrar silenciosamente e coloca uma segunda fechadura por cima da sua. Você tem a chave original, mas a porta não abre porque agora existe uma tranca que só o sequestrador possui.

No mundo digital, essa "fechadura" é a criptografia de alto nível. O malware varre o sistema de arquivos do seu sistema operacional, identifica documentos, bancos de dados e backups, e os reescreve usando uma chave matemática impossível de quebrar sem o código correto.

O resultado? Seus dados continuam lá, ocupando espaço no disco, mas tornam-se um amontoado de lixo eletrônico ilegível para o sistema operacional.

Não facilite: Onde as falhas de configuração viram portas de entrada.

Exploração de Vulnerabilidades (A Porta Técnica): Este é o prato cheio para ataques em servidores. Sabe aquele serviço (Apache, Nginx, PHP) que você não atualiza há meses? Ou aquela falha de segurança que saiu no noticiário e você deixou para depois? Criminosos usam robôs que varrem a internet em busca de versões específicas de softwares com falhas conhecidas para injetar o código malicioso.

Credenciais Fracas e Força Bruta: Se o seu acesso SSH permite o login direto do usuário root e a senha é algo como empresa123, seu servidor está com os dias contados. Milhares de bots tentam combinações de senhas em servidores Linux a cada segundo. Uma vez lá dentro, o invasor tem "as chaves da casa" para rodar o ransomware com privilégios totais.

Phishing e Engenharia Social (O Erro Humano): Às vezes, o ataque não precisa de uma falha técnica complexa. Basta um e-mail falso convincente enviado para um desenvolvedor ou administrador, contendo um script disfarçado de "atualização de sistema". Ao executar aquele arquivo com sudo, o usuário entrega o controle do servidor de bandeja para o invasor.

Existe um mito perigoso de que o Linux é "invisível" para criminosos. A verdade é o oposto: o Linux é o prêmio máximo.

Pense bem: onde estão os dados mais valiosos do mundo? Eles não estão nos notebooks pessoais com Windows; eles estão nos bancos de dados, nos clusters de nuvem (AWS, Azure, Google Cloud) e nos servidores de grandes empresas. E todos eles rodam Linux.

Quando um hacker ataca um servidor Linux, ele não quer apenas "zoar" o computador. Ele busca o Coração da Operação. Um ransomware em um servidor de arquivos Linux pode paralisar uma fábrica inteira ou tirar um banco digital do ar em minutos. É por isso que os grupos de cibercrime estão investindo pesado em criar variantes de malwares escritas especificamente para arquiteturas Linux e sistemas de virtualização (como o VMware ESXi).

O Jogo da Escala de Privilégios

O maior desafio para o invasor no Linux é o sistema de permissões que já discutimos em outros artigos. Se ele entra como um usuário comum, o estrago é limitado. Por isso, o ataque de ransomware no Linux quase sempre envolve uma Escala de Privilégios.

O código malicioso "estuda" o ambiente em busca de uma brecha que o transforme em Root (o superusuário). Uma vez que o ransomware ganha poderes de administrador, ele pode desativar o firewall, desligar os sistemas de monitoramento e, finalmente, começar a criptografar o disco inteiro, de forma silenciosa e letal.

Se você esperar o ataque acontecer para reagir, você já perdeu. No mundo da segurança, trabalhamos com a mentalidade de "não é se, mas quando".

Para um profissional Linux, existem dois pilares de sobrevivência:

Backup "Air-Gapped" (Offline): O ransomware moderno é inteligente; ele tenta infectar seus backups na rede antes de atacar o servidor principal. Se o seu único backup está montado no /mnt/backup, o ransomware vai trancá-lo também. A única defesa real é ter backups fora da rede ou imutáveis na nuvem.

Hardening (Blindagem): Segurança não é um software que você instala, é uma postura.

- Desativar o login de root via SSH.

- Usar autenticação por chaves (sem senhas).

- Manter o sistema e o Kernel sempre atualizados.

- Aplicar o princípio do privilégio mínimo: ninguém (e nenhum programa) deve ter mais acesso do que o estritamente necessário.

Segurança não é Sorte, é Técnica

Seja o escudo: A técnica certa transforma seu servidor em uma fortaleza.

No final das contas, o ransomware não é um desastre natural imprevisível; é um ataque que explora falhas de planejamento. Para o mercado, o SysAdmin que sabe evitar um sequestro digital não é apenas um "técnico", é um guardião da continuidade do negócio.

O Linux oferece todas as ferramentas para ser uma fortaleza impenetrável. No entanto, uma fortaleza com as portas destrancadas é apenas um convite ao invasor. A diferença entre uma empresa que paga milhões em resgate e uma que apenas restaura um backup e segue o jogo é o nível de conhecimento de quem administra o sistema.

Não espere o "Acesso Negado" aparecer na sua tela para começar a se preocupar. A segurança começa hoje, com a sua qualificação.

Fique por dentro das novidades se inscrevendo em nossa newsletter